Guía de configuración de SAML para ADFS

En este tema se proporcionan instrucciones para configurar la autenticación SAML en una instancia de Blackboard con Servicios de federación de Active Directory (ADFS) como proveedor de identidades (IdP). Su entorno de Blackboard actúa como proveedor del servicio (SP). Si bien estos pasos corresponden a la versión 3.0 de ADFS con Windows Server 2012 R2, también puede utilizarlos para ADFS 2.0.

Proveedor de servicios de Blackboard

Inicie sesión en Blackboard como administrador y vaya a Administrador del sistema > Autenticación.

Elija la opción Crear proveedor > SAML.

Introduzca los siguientes ajustes:

Nombre > escriba SAML de ADFS o el que desee.

Proveedor de autenticación > establézcalo como Inactivo.

Método de búsqueda de usuario > Nombre de usuario.

Restringir por nombre de host > Utilizar este proveedor para cualquier nombre de host

Texto del enlace > escriba Inicio de sesión de ADFS o el que desee.

Seleccione Guardar y configurar.

Asegúrese de que el valor en el campo ID de entidad sea el mismo que el de la URL de ACS.

Seleccione habilitar el tipo de servicio de cierre de sesión único de inicio de sesión único automático Post y permitir ADFS LogoutResponse. Deje Redireccionar sin seleccionar o sin marcar.

En Metadatos de proveedor de servicios, elija la opción Generar y guarde el archivo XML en el escritorio.

Si usa JIT, se recomienda que cree un nuevo Origen de datos para este proveedor con el nombre SAML; de lo contrario, use SISTEMA o el nombre que desee.

Marque la casilla de verificación Habilitar aprovisionamiento JIT para permitir que el sistema cree automáticamente una cuenta cuando un usuario desconocido intenta iniciar sesión a través del proveedor de la autenticación SAML. Si no está seleccionada, la cuenta de usuario primero deberá crearse manualmente en Blackboard.

En la lista Orígenes de datos compatibles, asegúrese de seleccionar los orígenes de datos con los que este proveedor de la autenticación debe ser compatible.

Seleccione Proveedor de identidad puntual para el Tipo de proveedor de identidad.

Para los metadatos del proveedor de identidades, seleccione la dirección URL de metadatos y establezca la dirección URL para que sea una de las direcciones URL de metadatos de ADFS. https://[nombre de host del servidor adfs]/FederationMetadata/2001-03/FederationMetadata.xml y seleccione Validar.

Nota

Es necesario que el servidor ADFS tenga un certificado comercial. Si usa un certificado autofirmado, se producirá un error en la validación. Deberá realizar la descarga del archivo FederationMetadata.xml y usar la opción Archivo de metadatos en su lugar.

Seleccione Enviar.

Proveedor de identidad de ADFS

En el servidor de ADFS, acceda a la Consola de administración de ADFS.

Vaya a Relaciones de confianza > Relaciones de confianza para usuarios autenticados > Agregar una relación de confianza para usuario autenticado.

En la página Asistente para agregar relaciones de confianza para usuarios autenticados, seleccione Iniciar.

Haga clic en Importar los datos sobre la relación de confianza desde un archivo.

Seleccione Examinar y cargue el archivo que se creó en el paso 6 de la sección Blackboard SP. Seleccione Siguiente.

Escriba un nombre para mostrar, como yourlearnserver.blackboard.com, y haga clic en Siguiente.

Elija la opción No deseo configurar la autenticación de varios factores… y seleccione Siguiente.

Seleccione Permitir que todos los usuarios tengan acceso a esta relación de confianza y haga clic en Siguiente.

Haga clic en Siguiente en el paso Listo para agregar una relación de confianza y luego seleccione Cerrar en el paso Finalizar.

Una vez creada la Relación de confianza para usuario autenticado, se debería abrir la opción Editar las reglas de notificación si no se quitó la selección en la última casilla de verificación. De lo contrario, haga clic con el botón derecho en Relación de confianza para usuario autenticado y seleccione Editar las notificaciones.

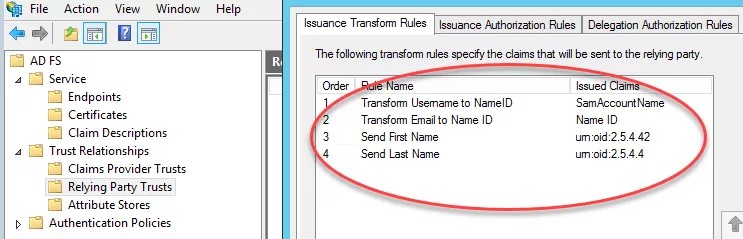

Agregar reglas de notificaciones para una relación de confianza

Al agregar reglas de notificación para la confianza del usuario de confianza, los atributos LDAP se envían como notificaciones desde el servidor ADFS a Blackboard. En la consola de administración de ADFS, haga clic con el botón derecho en la relación de confianza para usuario autenticado.

En la ficha Reglas de transformación de emisión, seleccione Agregar una regla.

En la página Seleccionar una plantilla para la regla, elija la opción Enviar los atributos LDAP como notificaciones para la plantilla de la regla de notificaciones y seleccione Siguiente.

En la página Configurar la regla, en el cuadro Nombre de la regla de notificación, escriba Transformar el nombre de usuario en la ID del nombre.

En el menú desplegable Almacén de atributos, seleccione Active Directory.

En el cuadro Asignación a la izquierda, seleccione SAM-Account-Name o Empresa.

En el cuadro Asignación a la derecha, escriba SamAccountName y seleccione Finalizar.

Nota

El atributo ID del nombre debe tener una longitud mínima de 6 caracteres.

Si se ha seleccionado la opción Aprovisionamiento JIT en la página Ajustes de la autenticación SAML de Blackboard, con lo cual se crearán las cuentas de usuario cuando no existan, los atributos LDAP de nombre y apellido también se pueden enviar de ADFS a Blackboard mediante la asignación de los atributos respectivamente.

En la ficha Reglas de transformación de emisión, seleccione Agregar una regla.

En la página Seleccionar una plantilla para la regla, elija la opción Enviar los atributos LDAP como notificaciones para la plantilla de la regla de notificaciones y seleccione Siguiente.

En la página Configurar la regla, en el cuadro Nombre de la regla de notificación, escriba Enviar el nombre.

En el menú desplegable Almacén de atributos, seleccione Active Directory.

En el cuadro Asignación, a la izquierda, seleccione Given-Name.

En el cuadro Asignación del lado derecho, escriba

urn:oid:2.5.4.42y seleccione Finalizar.En la ficha Reglas de transformación de emisión, seleccione Agregar una regla.

En la página Seleccionar una plantilla para la regla, elija la opción Enviar los atributos LDAP como notificaciones para la plantilla de la regla de notificaciones y seleccione Siguiente.

En la página Configurar la regla, en el cuadro Nombre de la regla de notificación, escriba Enviar el apellido.

En el menú desplegable Almacén de atributos, seleccione Active Directory.

En el cuadro Asignación, a la izquierda, seleccione Apellido.

En el cuadro Asignación del lado derecho, escriba

urn:oid:2.5.4.4y seleccione Finalizar.

Elija Agregar regla.

En la página Seleccionar una plantilla para la regla, elija la opción Transformar una notificación entrante para la plantilla de la regla de notificaciones y seleccione Siguiente.

En la página Configurar la regla, en el cuadro Nombre de la regla de notificación, escriba Transformar el correo electrónico en la ID del nombre.

El tipo de notificación entrante debe ser SamAccountName. Debe coincidir con el Tipo de notificación saliente que se creó en la regla anterior.

El Tipo de notificación saliente es la ID del nombre.

El formato de la ID del nombre saliente está Sin especificar.

Confirme que se haya seleccionado Aplicar a todos los valores de notificaciones y seleccione Finalizar.

Seleccione Aceptar para guardar la regla y, nuevamente, Aceptar para completar las asignaciones de los atributos.

Después de agregar todas las reglas de notificaciones antes mencionadas para la Relación de confianza para usuario autenticado, se muestran las reglas en la ficha Reglas de transformación de emisión.

Los elementos Subject y AttributeStatement similares a los siguientes se enviarán en el POST de SAML desde ADFS a Blackboard después de que el usuario se haya autenticado:

<Subject>

<NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified ">luke.skywalker</NameID>

[SNIP]

</Subject>

<AttributeStatement>

<Attribute Name="SamAccountName">

<AttributeValue>luke.skywalker</AttributeValue>

</Attribute>

<Attribute Name="urn:oid:2.5.4.42">

<AttributeValue>Luke</AttributeValue>

</Attribute>

<Attribute Name="urn:oid:2.5.4.4">

<AttributeValue>Skywalker</AttributeValue>

</Attribute>

</AttributeStatement>Nota

Si los atributos del IdP no están cifrados en la respuesta SAML, se puede usar el Complemento de seguimiento SAML del navegador Firefox o Descodificador de mensajes SAML de Chrome para ver los atributos que se liberan del IdP y se envían a Blackboard durante el proceso de autenticación.

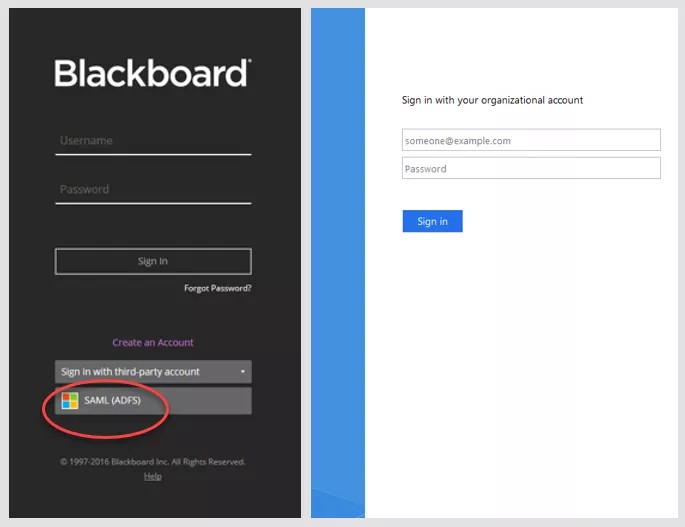

Establecer el proveedor de la autenticación SAML como activo

En Blackboard, vaya a Administrador del sistema > Autenticación.

Abra el menú junto al nombre del proveedor de la autenticación SAML y establezca el estado del proveedor en Activo.

A continuación, el IdP de ADFS se configura correctamente como proveedor de autenticación SAML y se puede utilizar para iniciar sesión en Blackboard.

En la página de inicio de sesión de Blackboard, seleccione Iniciar sesión con una cuenta de terceros.

Seleccione el proveedor de la autenticación SAML.

Introduzca las credenciales en la página de inicio de sesión de ADFS.