SAML-configuratiehandleiding voor ADFS

Dit onderwerp bevat instructies voor het instellen van SAML-verificatie op een Blackboard-exemplaar met Active Directory Federation Services (ADFS) als identiteitsprovider (IdP). Je Blackboard-omgeving fungeert als de serviceprovider (SP). Hoewel in deze procedure ADFS versie 3.0 met Windows Server 2012 R2 wordt gebruikt, zijn de stappen ook van toepassing op ADFS 2.0.

Aanbieder van Blackboard-services

Meld je als beheerder aan bij Blackboard en navigeer naar System Admin > Authentication.

Selecteer Provider maken > SAML.

Geef waarden op voor de volgende instellingen:

Naam > typ ADFS SAML of een andere naam.

Verificatieprovider > stel in op Inactief.

Zoekmethode gebruikers > Gebruikersnaam

Beperken op hostnaam > Deze provider gebruiken voor alle hostnamen.

Koppelingstekst > typ Aanmelden ADFS of een andere naam.

Selecteer Opslaan en configureren.

De waarde van het veld Entity ID moet hetzelfde zijn als de waarde van ACS URL.

Selecteer Automatische eenmalige aanmelding inschakelen Servicetype Post en ADFS LogoutResponse toestaan. Laat Omleiding uitgeschakeld of uitgeschakeld.

Selecteer Genereren onder Metadata serviceprovider en sla het XML-bestand op je computer op.

Het wordt aangeraden als je JIT gebruikt om een nieuwe gegevensbron te maken voor deze provider met de naam SAML, of anders SYSTEEM of een andere naam.

Schakel het selectievakje JIT-inrichting inschakelen in, zodat er automatisch een account wordt gemaakt als een onbekende gebruiker zich probeert aan te melden via deze SAML-verificatieprovider. Als deze niet is geselecteerd, moet het gebruikersaccount eerst handmatig worden aangemaakt in Blackboard.

Selecteer in de lijst Compatibele gegevensbronnen de gegevensbronnen waarmee deze verificatieprovider compatibel moet zijn.

Selecteer Identiteitsprovider aanwijzen voor Type van de identiteitsprovider.

Selecteer voor de metagegevens van de identiteitsprovider de metagegevens-URL en stel de URL in op een van uw ADFS-metagegevens-URL's. https://[adfs server hostname]/FederationMetadata/2001-03/FederationMetadata.xml en selecteer Valideren.

Opmerking

In een ideale situatie zou de ADFS-server een commercieel certificaat moeten hebben. Als er een zelfondertekend certificaat wordt gebruikt, mislukt de validatie. Je moet het bestand FederationMetadata.xml downloaden en in plaats daarvan de optie Metadatabestand gebruiken.

Selecteer Verzenden.

ADFS-identiteitsprovider

Open op de ADFS-server de ADFS Management Console.

Ga naar Trust Relationships > Relying Party Trusts > Add Relying Party Trust.

Selecteer Start op de pagina Add Relying Party Trust Wizard.

Selecteer Import Data about the relying party from a file.

Selecteer Bladeren en upload het bestand dat is gemaakt in stap 6 van de sectie Blackboard SP. Selecteer Next.

Voer een waarde in voor Display Name, zoals naamvanlearnserver.blackboard.com en selecteer Next.

Selecteer I do not want to configure multi-factor authentication settings... en selecteer Next.

Selecteer Permit All Users to Access this Relying Party en selecteer Next.

Selecteer Next in de stap Ready to Add Trust en selecteer vervolgens Close in de stap Finish.

Nadat de Relying Party Trust is gemaakt, moet de pagina Edit Claims Rules worden geopend als het laatste selectievakje ingeschakeld is gebleven. Klik anders met de rechtermuisknop op Relying Party Trust en selecteer Edit Claims.

Claimregels toevoegen voor relying party trust

Als u claimregels voor de vertrouwensrelatie van de relying party toevoegt, worden LDAP-kenmerken als claims van de ADFS-server naar Blackboard verzonden. Klik in de beheerconsole van ADFS met de rechtermuisknop op de Relying Party Trust.

Selecteer Add Rule op het tabblad Issuance Transform Rules.

Selecteer op de pagina Select Rule Template de optie Send LDAP Attributes as Claims voor Claim rule template en selecteer dan Next.

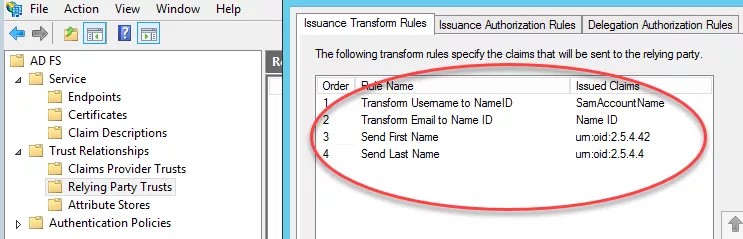

Ga op de pagina Configure Rule naar Claim rule name en typ Transform Username to NameID.

Selecteer Active Directory in de vervolgkeuzelijst Attribute Store.

Selecteer in de lijst Mapping aan de linkerkant de optie SAM-Account-Name of Company.

Typ in het vak Mapping aan de rechterkant SamAccountName en selecteer Voltooien.

Opmerking

Het kenmerk Name ID moet uit minimaal zes tekens bestaan

Als de optie JIT Provisioning is geselecteerd op de pagina Blackboard SAML-verificatie-instellingen, wat betekent dat gebruikersaccounts worden gemaakt in Blackboard als ze niet bestaan, kunnen de LDAP-kenmerken Voornaam en Achternaam ook worden verzonden van ADFS naar Blackboard door de kenmerken dienovereenkomstig toe te wijzen.

Selecteer Add Rule op het tabblad Issuance Transform Rules.

Selecteer op de pagina Select Rule Template de optie Send LDAP Attributes as Claims voor Claim rule template en selecteer dan Next.

Ga op de pagina Configure Rule naar Claim rule name en typ Send First Name.

Selecteer Active Directory in de vervolgkeuzelijst Attribute Store.

Selecteer in de lijst Mapping aan de linkerkant de optie Given-Name.

Typ in het vak Mapping aan de rechterkant

urn:oid:2.5.4.42en selecteer Voltooien.Selecteer Add Rule op het tabblad Issuance Transform Rules.

Selecteer op de pagina Select Rule Template de optie Send LDAP Attributes as Claims voor Claim rule template en selecteer dan Next.

Ga op de pagina Configure Rule naar Claim rule name en typ Send Last Name.

Selecteer Active Directory in de vervolgkeuzelijst Attribute Store.

Selecteer in de lijst Mapping aan de linkerkant de optie Surname.

Typ in het vak Mapping aan de rechterkant

urn:oid:2.5.4.4en selecteer Voltooien.

Selecteer Add Rule.

Selecteer op de pagina Select Rule Template de optie Transform an Incoming Claim voor Claim rule template en selecteer daarna Next.

Ga op de pagina Configure Rule naar Claim rule name en typ Transform Email to Name ID.

Incoming claim type moet zijn ingesteld op SamAccountName. Dit moet overeenkomen met de Outgoing Claim Type die is gemaakt in de eerdere regel.

De waarde voor Outgoing claim type is Name ID.

De waarde voor Outgoing name ID format is Niet opgegeven.

Controleer of Pass through all claim values is geselecteerd selecteer Finish.

Selecteer OK om de regel op te slaan en selecteer nogmaals OK om de toewijzing van de kenmerken te voltooien.

Nadat alle eerder genoemde claimregels zijn toegevoegd voor de Relying Party Trust, worden de regels weergegeven op het tabblad Issuance Transform Rules.

Onderwerp en AttributeStatement elementen die vergelijkbaar zijn met de volgende, worden in de SAML POST van ADFS naar Blackboard verzonden nadat de gebruiker is geverifieerd:

<Subject>

<NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified ">luke.skywalker</NameID>

[SNIP]

</Subject>

<AttributeStatement>

<Attribute Name="SamAccountName">

<AttributeValue>luke.skywalker</AttributeValue>

</Attribute>

<Attribute Name="urn:oid:2.5.4.42">

<AttributeValue>Luke</AttributeValue>

</Attribute>

<Attribute Name="urn:oid:2.5.4.4">

<AttributeValue>Skywalker</AttributeValue>

</Attribute>

</AttributeStatement>Opmerking

Als de kenmerken van de IdP niet zijn versleuteld in het SAML-antwoord, kan de Firefox browser SAML tracer Add-on of Chrome SAML Message Decoder worden gebruikt om de kenmerken weer te geven die tijdens het verificatieproces uit de IdP worden vrijgegeven en naar Blackboard worden verzonden.

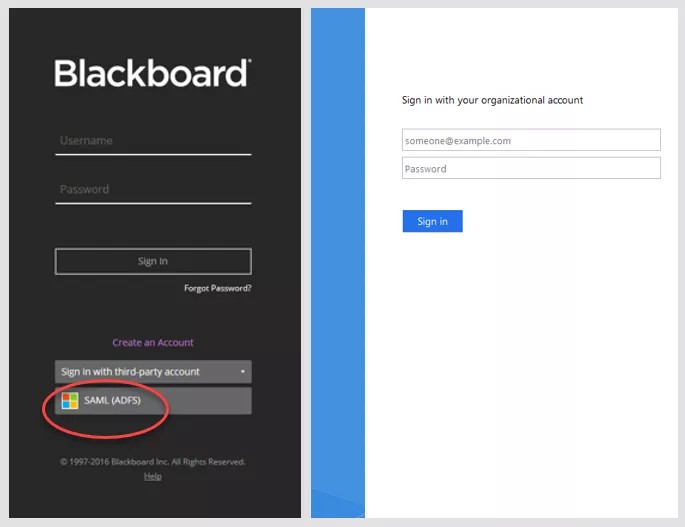

SAML-verificatieprovider actief maken

Navigeer in Blackboard naar Systeembeheer > verificatie.

Open het menu naast de naam van de SAML-verificatieprovider en selecteer Actief.

De ADFS IdP is vervolgens geconfigureerd als SAML-verificatieprovider en kan worden gebruikt om in te loggen op Blackboard.

Selecteer op de aanmeldingspagina van Blackboard de optie Aanmelden met account van derden.

Selecteer de SAML-verificatieprovider.

Voer de aanmeldingsreferenties in op de aanmeldingspagina van ADFS.