添加新的 SAML 服务提供商

SAML 是一种身份验证标准,许多系统(包括 Blackboard)使用它来验证登录请求。入站 SAML 服务需要在 Blackboard 中设置两个适配器:SAML SP 服务提供者和 SAML 重定向入站适配器,然后连接到出站 SAML 适配器。

SAML SP 服务提供商包含处理从配置的身份提供者发送给 UAS SAML 服务提供商的 SAML 断言所需的配置信息。

SAML 重定向入站适配器接收身份提供者的 SAML 断言,并将其导向 SAML SP 服务提供者进行处理。

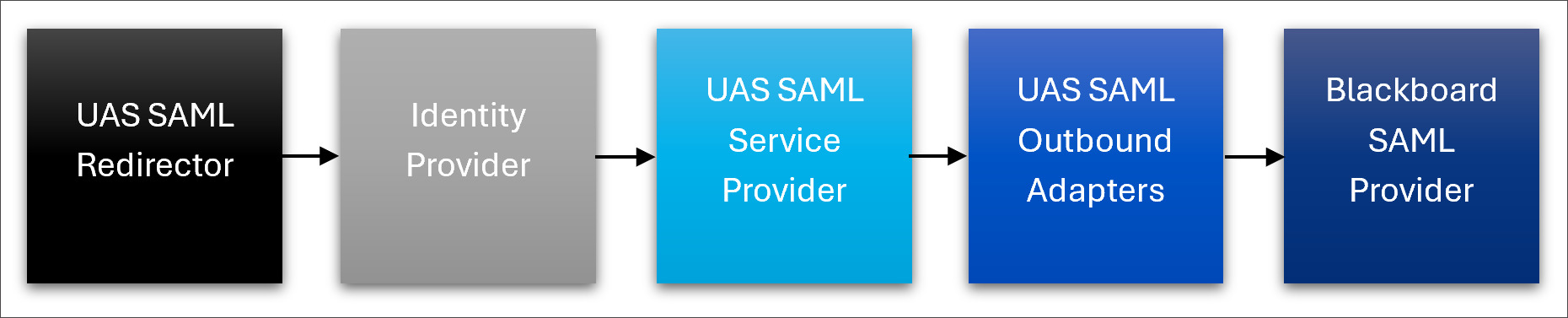

通过 UAS 使用该服务的登录流程示例如下:

在配置 UAS 以使用 SAML 服务时,请按以下顺序配置 UAS 适配器。

无人机 SAML 出站适配器

首先配置出站 SAML 适配器和 Blackboard SAML 提供程序。步骤请见添加外部 SAML 适配器。

SAML 服务

在无人机设置界面,选择添加身份验证适配器。填写以下字段:

字段 | 描述 |

|---|---|

别名 | 这是适配器的唯一名称,用于 URL 中。别名将以全小写字母存储,并且不应包含任何特殊的 URL 字符。 |

已启用 | 该开关决定适配器是否启用。 |

授权类型 | SAML 服务 |

私钥 | x509 私钥。此值仅在创建适配器时显示。欲了解有关创建私钥的更多信息,请访问生成公钥和私钥。 |

公钥 | x509 公钥。此密钥将与生成的数据一起与 SAML 服务提供商共享。欲了解有关创建私钥的更多信息,请访问生成公钥和私钥。 |

IDP 元数据 | 输入 SAML 身份提供者提供的元数据。 |

实体 ID | 输入一个唯一标识您的服务的实体 ID。这需要与你的 IDP 中配置的值相匹配。 |

名称 ID 属性 | 输入 SAML 身份验证响应中用于标识用户名的属性名称。如果没有输入值,系统将使用响应中提供的 NameID。 |

名称 ID 属性表达式 | 如有必要,输入正则表达式,用于解析正文中的用户名属性。如果未提供,系统将直接使用映射中提供的 NameID。 |

名称 ID 属性表达式匹配 | 输入用于 Name ID 属性表达式正则表达式的匹配组编号。如果未提供,系统将使用第一个匹配项(从 0 开始索引)。 |

电子邮件属性 | 在识别用户电子邮件地址的 SAML 身份验证响应中输入属性名称。 |

电子邮件属性表达式 | 输入用于解析电子邮件属性的正则表达式,从 Email 属性中提供的值中解析出来。如果未提供,系统将直接使用地图中提供的电子邮件地址 ID。 |

电子邮件属性表达式匹配 | 输入邮件属性表达式正则表达式的正则表达式组匹配编号。如果未提供,系统将使用第一个匹配项(从 0 开始索引)。 |

名称属性 | 在 SAML 认证响应中输入用于识别用户(名字)的指定属性名称。 |

姓氏属性 | 输入 SAML 身份验证响应中用于识别用户家族(姓氏)的属性名称。 |

用户查找方法 | 选择用户名或批处理 UID。此设置决定了用户在 Blackboard 中的配对方式。如果选择了用户名,Blackboard 会在 Blackboard 数据库中搜索与 Name ID 属性中的值相符的用户名。如果选择了批处理 UID,Blackboard 会使用批处理 UID 搜索该值,而不是用户名。 |

选择保存以保存您的配置。

SAML 重定向入站适配器

在无人机设置界面,选择添加身份验证适配器。填写以下字段:

字段 | 描述 |

|---|---|

别名 | 这是适配器的唯一名称,用于 URL 中。别名将以全小写字母存储,并且不应包含任何特殊的 URL 字符。 |

已启用 | 该开关决定适配器是否启用。 |

授权类型 | 重定向 |

使用外接适配器 | 选择用于外部系统出站身份验证的身份验证适配器。如果留空,系统将使用默认配置的出站适配器。 |

启用调试 | 该开关决定是否将调试语句写入日志以进行故障排除。 |

服务 | 使用 SAML 服务提供商适配器保护该适配器,以便只有通过配置的 IDP 进行身份验证的用户才能访问该适配器。通常,您将选择在前述步骤中配置的 SAML 服务提供商。 |

生成元数据 | 如果你正在执行初始配置,在配置保存之前,你无法生成元数据。 保存配置后,返回到无人机设置界面,选择此配置进行编辑。选择生成元数据按钮以生成服务提供商元数据。你可以将这些元数据提供给 IDP,以完成配置。 |

选择保存以保存您的配置。

配置适配器的 URL 为 https://{region}.extensions.blackboard.com/api/v2/authadapters/sites/{siteId}/auth/{alias}。